フォレンジック調査サービス

お客様環境を解析し、サイバー攻撃の有無や影響範囲を特定します。

サイバー攻撃が高度化する中で、攻撃の証拠を保全・鑑定する手法であるフォレンジック調査が注目されています。攻撃者は巧みに攻撃の痕跡を隠蔽するため、フォレンジック調査により攻撃の全体像を素早く把握し、適切な緊急対応・再発防止対策を講じることが重要です。

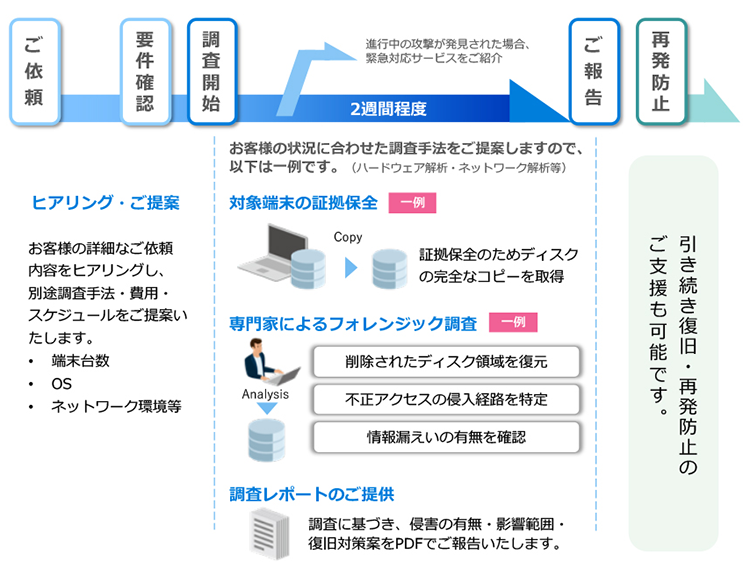

当社のフォレンジック調査サービスは、専門的知識を要するフォレンジック調査を一括して提供します。

ビジネスへのメリット

サイバー攻撃時の緊急対応

攻撃の証拠保全と影響範囲の特定を行い、お客様の緊急対応をご支援します。別途復旧に向けた当社サービスもご提案いたしますので、インシデントの終息までご支援可能です。

“疑わしい”端末の調査

マルウェア感染や不正アクセスが疑われる端末について、問題が「ない」ことを確認するためにサービスをご利用いただけます。高度に隠蔽された攻撃を特定するのは困難かつ手間のかかる作業ですので、専門家にお任せください。

インシデントの終息宣言

お客様にてサイバー攻撃への緊急対応を実施された場合でも、ステークホルダー各位にインシデントの終息をお知らせするためには、確実な社内調査が必要です。本サービスにて、改ざんされたファイルやレジストリがすべて特定・修復されたことを調査・報告します。

特長

証拠の復旧と保全

攻撃の痕跡を復旧し、確実に証拠の保全を行います。

お客様の状況に合わせ複数の調査手法を柔軟に使い分けますが、端末ディスクに対し調査を行う場合、ディスクの完全なコピーを作成します。攻撃の痕跡は、時間の経過やユーザ様の操作により失われることもありますが、可能な限り削除領域を復旧し証拠の保全を行います。またコピーディスクに対してフォレンジック調査を行うことから、お客様の通常業務に影響を与えません。

タイムラインでの影響把握

端末上のファイル・レジストリ・通信/操作ログなどの変化を時系列で把握し、攻撃者が残す痕跡を追跡します。攻撃の狙いや経路を特定することで、適切な復旧対策を講じることが可能です。

攻撃による影響範囲の特定

タイムライン調査により、ファイルやレジストリの改ざん・窃取・削除といった不正アクセスが疑われる対象範囲を特定します。また通信ログを解析し、端末外のシステムやネットワークに攻撃を拡大した痕跡を発見します。